Sécurité

Subterms

Plus d'actualités

-

in Sécurité

Protégez votre maison avec le système de sécurité Ring

Assurer la sécurité de son domicile est l’une des préoccupations majeures des particuliers. Grâce aux […] Plus

-

Les enceintes intelligentes et les enfants, les impacts nocifs de l’IA

Les enfants sont souvent fascinés par les technologies modernes, y compris les enceintes intelligentes telles […] Plus

-

in Sécurité

Économisez jusqu’à 69 % pendant les soldes de printemps avec NordVPN

Profitez des soldes de printemps avec NordVPN du 21 mars au 12 juin. Économisez jusqu’à […] Plus

-

L’exosquelette Apogee sera présenté au SITL 2024

German Bionic dévoilera son exosquelette innovant Apogee au SITL 2024. L’innovation marque une avancée significative […] Plus

-

-

in Sécurité

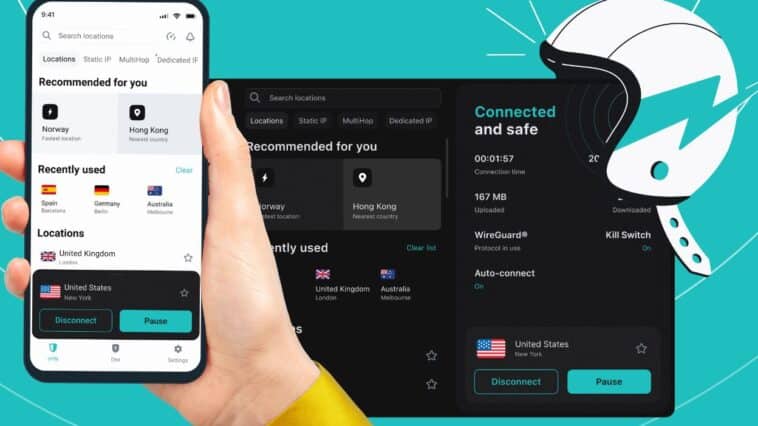

Maximiser la sécurité dans l’ère numérique : Vos appareils et données sont-ils bien protégés ?

Dans l’ère actuelle, marquée par une révolution technologique sans précédent, nos vies s’entremêlent avec une […] Plus

-

in Sécurité

Révolution dans la sécurité : pourquoi les alarmes 2G tirent leur révérence ?

Imaginez un monde où la sécurité de votre foyer dépend d’un systèmes dépassé. Ce n’est […] Plus

-

Reolink révolutionne la sécurité domestique avec ses caméras intelligentes

Reolink, une entreprise établie à Hong Kong. Elle se spécialise dans la conception de systèmes […] Plus

-

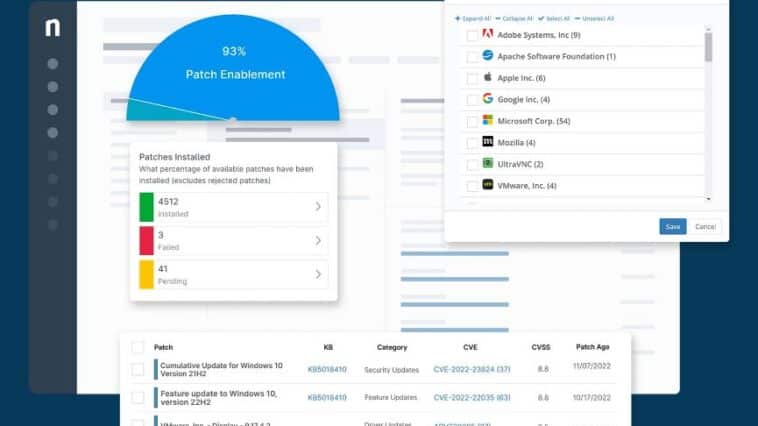

Résumé du rapport d’Asimily sur la sécurité des appareils IoT en 2024

L’adoption des objets connectés se propage à grande vitesse, au risque de connaître une augmentation […] Plus

-

in Pause café, Sécurité

[BON PLAN] – Ring Stick Up Cam Pro, la sécurité à domicile avancée à petit prix

La sécurité de votre domicile est une priorité absolue. Avec la caméra de surveillance Ring […] Plus

-

in Pause café, Sécurité

[BON PLAN] – La caméra de surveillance Ring Spotlight Cam Pro est maintenant à -22%

Bienvenue dans le monde de la sécurité domestique intelligente avec la caméra Spotlight Cam Pro […] Plus

-

in Sécurité

Alertes de sécurité IoT : 3 millions de brosses à dents intelligentes compromises par un assaut DDoS

D’après le rapport récent publié par le quotidien suisse Aargauer Zeitung, une attaque cybercriminelle d’envergure […] Plus

-

in Pause café, Sécurité, Tech

Sécurité en ligne dans les casinos virtuels : technologies et bonnes pratiques

Plongez dans un guide complet de la sécurité en ligne dans les casinos virtuels pour […] Plus

-

Véhicules autonomes : comment une seule personne peut superviser une flotte de 100 drones ?

D’après les chercheurs, on n’aura besoin que d’une seule personne pour superviser un flot de […] Plus

-

in Sécurité, Transports

Cruise manque à ses devoirs et cumule les poursuites en justice

La division de véhicules autonomes Cruise Automation de General Motors fait l’objet d’enquêtes du ministère […] Plus

-

Virgin Media donne une réponse en 5G pour lutter contre la hausse des cas de disparition

Virgin Media O2 a récemment mis au point un drone 5G pour renforcer la communication […] Plus

-

Seagate surpasse les technologies de stockage avec le SkyHawk AI 24 To

Seagate Technology Holdings plc (NASDAQ : STX), leader mondial des solutions de stockage de masse, […] Plus

-

in Sécurité, Transports

Apprentissage automatique : une nouvelle solution pour améliorer la sécurité routière

En collaboration avec Jaguar Land Rover (JLR), des chercheurs de l’Université de Cambridge ont mis […] Plus

-

Doit-on vraiment faire confiance à ce nouveau paramètre de Facebook Messenger ?

Meta vient d’annoncer un déploiement majeur qui changera la donne pour les utilisateurs de ses […] Plus

-

in Sécurité

Sierra Wireless : plus de 20 bugs menacent ses routeurs

On a récemment identifié plus de 20 failles de sécurité dans les routeurs fabriqués par […] Plus