Le navigateur Tor vous permet de surfer sur le web en toute confidentialité. Autrement dit, il permet de préserver votre anonymat en ligne afin qu'on ne puisse pas retracer votre adresse IP.

De nombreuses raisons peuvent pousser à garder son identité lorsqu'on navigue sur le web. Ne nous attardons pas là-dessus, mais voyons plutôt ce que Tor nous réserve exactement. Offre-t-il vraiment plus de sécurité ? Bien évidemment que oui, mais l'on a pu constater des inconvénients lors de nos (quelques) utilisations. C'est surtout au niveau du VPN que cela pose problème.

Dans ce dossier, nous allons aborder tout ce qu'il y a à savoir sur Tor : son mode de fonctionnement et d'autres aspects qui déterminent s'il possède les qualités à votre convenance ou s'il ne mérite pas tout simplement votre intérêt.

Tor : qu'est-ce que c'est ?

Tor est comme tout autre navigateur web : avec des balises et une barre de recherche. De plus, le navigateur Tor s'apparente à un navigateur web normal à bien des égards. Il semble beaucoup plus simple à utiliser que Google Chrome ou Microsoft Edge. Seulement, le navigateur Tor vous permet d'accéder à Internet uniquement sur son réseau.

On parle ici d'un logiciel gratuit open source à utiliser lorsqu'on souhaite naviguer en toute confidentialité sur le web. Quand vous êtes en ligne via le navigateur Tor, votre trafic se transmet de façon aléatoire vers un réseau de serveurs avant d'accéder à la destination finale. Et justement, ce mode de fonctionnement va assurer la protection de votre localisation et de votre identité.

Oui, mais, que signifie l'initiale Tor ?

Vous vous demandez sans doute le rapport entre l'oignon du logo et le navigateur. En effet Tor signifie « The Onion Router » ou le routeur oignon en français. Tout s'explique du fait que le navigateur a pour mission de préserver vos données d'une manière à les envelopper de plusieurs couches de cryptage, exactement comme un oignon.

S'agit-il d'un VPN ?

Tor et les VPN agissent de la même manière en s'assurant de protéger votre confidentialité en ligne. C'est comme si ces outils en question s'avéraient pareils. Ce qui est faux. Bien qu'ils assurent votre sécurité, ils procèdent de différentes manières.

Le VPN, lui, garde vos données en usant d'un cryptage de bout en bout. Ces dernières vont ensuite s'acheminer vers un serveur distant qui vous connecte au site web souhaité via un canal sécurisé.

Le navigateur Tor, en revanche, agit d'une autre manière. Et nous tâcherons de voir cela plus en détail. À noter toutefois que Tor n'a rien d'un VPN. Néanmoins, vous pouvez très bien employer les deux outils conjointement pour un maximum de confidentialité.

Utilisation du navigateur Tor

Malgré le fait que Tor repose sur un système beaucoup plus complexe, il très simple à utiliser. Tout le monde peut en bénéficier. Vous téléchargez le logiciel (disponible à cette adresse) qui porte le même nom et installez le navigateur sur votre appareil. Puis, il ne vous reste plus qu'à vous connecter et à taper ce que vous voulez dans la barre de recherche.

Autrefois, l'emploi du navigateur Tor était réservé à la marine américaine qui souhaitait préserver les communications entre les services de renseignement gouvernementaux. Vient après la commercialisation de son système afin que tout individu disposant d'Internet puisse en bénéficier de l'anonymat en ligne.

L'acheminement des données, comment ça marche ?

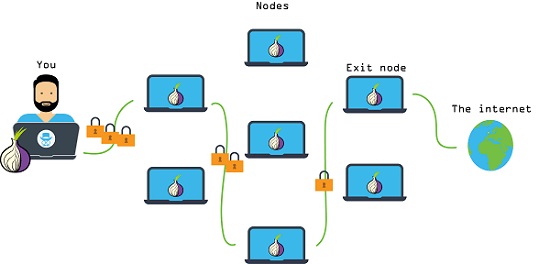

Le système de Tor regroupe vos données et forme des couches de paquets cryptés qui enveloppent lesdites données afin qu'elles puissent entrer dans le réseau Tor. À la suite de tout cela, vos données vont s'acheminer à travers une série de serveurs exploités par des bénévoles, aussi connus comme « nœuds » ou « relais ».

Au moment où vos données passent par l'un de ces relais, une couche de cryptage va s'éliminer pour indiquer la localisation du prochain relais. Une fois le dernier relais du parcours pénétré, aussi nommé « nœud de sortie », la dernière couche de cryptage de chiffrement va se supprimer. Et c'est à cet instant que vos données vont accéder à la destination finale.

En gros, les relais ne déchiffrent que les éléments utiles pour l'accès aux nœuds précédents et suivants. Et puisque les parcours se produisent de façon aléatoire et que les relais ne gardent aucune trace des registres, vous pister serait pratiquement impossible.

Peut-on vraiment se fier à Tor ?

Le navigateur Tor s'avère énormément fiable pour dissimuler votre identité tout en masquant votre localisation et en bloquant le suivi de votre trafic. Avec cet outil, il s'avèrera difficile de mettre la main sur vos activités sur le Net.

Le navigateur Tor arrive à se montrer extrêmement efficace pour cacher votre localisation et empêcher le suivi de votre trafic. Il est pratiquement impossible de retracer votre activité en ligne via le réseau Tor.

Le navigateur Tor est-il sécurisé ?

Par contre, on a pu constater certaines lacunes au niveau du système de Tor. Il s'avère qu'il n'est pas entièrement sécurisé. Pourquoi ? Tout simplement parce qu'on n'a aucune idée de qui peut bien être derrière les bénévoles qui exploitent le réseau. En gros, on n'a aucune certitude si nos données vont tomber sur des relais malveillants ou pas.

Habituellement, cela peut sembler moins dangereux, étant donné que chaque nœud peut uniquement accéder à la localisation du relais précédent et suivant, à l'exception du nœud de sortie. Comme précisé plus haut, ce dernier a pour mission d'éliminer la dernière couche de chiffrement de vos données.

Donc, il ne pourra aucunement accéder à votre localisation ou à votre adresse IP d'origine, sauf si vous avez affaire à un élément de sortie de type espion qui va garder votre identité lorsque vous surfez sur un site web HTTP non sécurisé.

Par ailleurs, il a été démontré que le navigateur Tor se dévoile impuissant face aux mêmes attaques que les autres navigateurs. Désactiver les plug-ins et scripts du navigateur s'avère donc de mise pour garder son anonymat en ligne. Ces éléments en question peuvent, en effet, être exploités pour déterminer votre adresse IP par exemple.

Inconvénients de Tor

Comme tout autre navigateur, il présente bel et bien quelques petits défauts. Mais le détail qu'on lui reproche le plus est son manque de vitesse lors des chargements des pages. En effet, les données passent par plusieurs relais avant d'aboutir à la destination finale, et cela peut prendre (beaucoup) du temps.

Aussi, il n'est pas le plus adapté pour le streaming et le téléchargement, car il s'avère extrêmement lent pour traiter ce genre de tâche. Par ailleurs, les fondateurs de Tor contre-indiquent le torrenting, un procédé lent et mal protégé qui risque d'exposer facilement votre adresse IP.

Autre inconvénient sur l'usage du navigateur Tor : il attire l'attention. Évidemment, votre fournisseur d'accès Internet ne peut pas consulter l'historique de vos activités. Toutefois, il peut très bien voir que vous avez effectué des connexions via Tor. Cela peut s'avérer suffisant pour éveiller les soupçons sur vos activités.

Et même si vous ne commettez aucun acte illégal en naviguant sur Tor, votre connexion peut potentiellement vous convertir en cible pour la surveillance gouvernementale. Depuis son lancement pour le grand public, les agences du gouvernement américain telles que la NSA et le FBI s'investissent activement pour trouver des solutions au suivi des activités des utilisateurs de Tor.

La combinaison Tor+VPN

Le navigateur Tor représente un outil fiable, mais ne procure pas le même niveau de sécurité et de sûreté qu'un VPN. Par chance, si vous désirez vous connecter en toute sérénité, vous pouvez très bien les associer. De cette manière, vous aurez l'occasion de tirer le meilleur parti de leurs fonctionnalités et d'optimiser votre confidentialité.

Comment procéder ? Il vous faudra en premier activer votre VPN, puis en second lieu, vous connecter au réseau Tor. Normalement, cette configuration suffira à protéger vos activités en ligne.

Il existe certains VPN qui simplifient davantage vos connexions en avançant des solutions du genre « Tor intégré ». Le service Onion over VPN de NordVPN vous permet par exemple de vous connecter à Tor sans le navigateur Tor.

Au lieu d'accéder au réseau habituel, NordVPN transmet votre trafic vers l'un de ses serveurs VPN sécurisés, puis directement vers le réseau Tor. Le service NordVPN est capable de préserver l'intégralité de votre trafic sur n'importe quel appareil électronique.

Petit point sur l'« over »

Le « Tor over VPN » permet entre autres de sécuriser le cryptage de vos données d'une manière beaucoup plus performante. Cela veut dire que les serveurs exploités par des bénévoles ne pourront pas obtenir votre adresse IP. Enfin, les VPN ont pour rôle de cacher votre activité à votre fournisseur d'accès à Internet. Si vous utilisez le « Tor over VPN », ce dernier n'aura aucune idée de votre usage du réseau.

Voilà, nous espérons avoir répondu à toutes vos interrogations en ce qui concerne le navigateur Tor. En optant pour l'usage du « Tor over VPN », vous vous assurez d'une bien meilleure sécurité lorsque vous vous connectez en ligne. Alors, n'hésitez pas à essayer cette technique !

Tor présente aussi des failles de sécurité

Le navigateur Tor n'est pas exempt de vulnérabilités. Même si pour le moment ses développeurs n'émettent que peu de commentaires à ce sujet, un chercheur en cybersécurité affirme que c'est bien le cas. Ce dernier a bien tenté d'alerter les personnes responsables du navigateur, et cela dès l'été 2017, malheureusement sans succès. Il annonce ainsi avoir découvert au moins cinq failles de sécurité suffisamment néfastes pour mériter d'être corrigées rapidement. Pourtant, rien ne semble avoir été fait dans ce sens. Une partie a cependant spécialement été ajoutée sur le site web de Tor pour plus facilement faire remonter d'éventuels problèmes, sauf que cela s'arrête là.

Ainsi, durant l'été 2020, ce chercheur nommé Neal Krawetz a révélé deux vulnérabilités en les détaillant sur son blog. Il explique donc clairement en quoi chacune consiste et comment les exploiter. Or, ce sont les fournisseurs d'accès à Internet qui peuvent en profiter pour bloquer les accès et limiter l'utilisation de Tor. Principal outil pour surfer de manière anonyme sur le web et pour contourner quelques barrières, son utilisation serait alors caduque.

Le navigateur Tor menacé par un le ransomware SystemBC

Un ransomware répondant au nom de SystemBC s'échange sur des forums de hackers depuis déjà 2019. Des chercheurs de Sophos Lab ont remarqué que celui-ci était de plus en plus fréquent lors d'attaques. En effet, ce malware peut à la fois agir comme un réseau Tor proxy, mais également comme un outil d'administration à distance. Cela permet aux malfaiteurs de prendre le contrôle de l'ordinateur attaqué.

À la base, SystemBC était un simple VPN. C'est pourquoi il est capable de se servir du réseau Tor pour rendre son trafic chiffré et non reconnaissable. Les chercheurs de Sophos Lab ont malgré tout réussi à l'identifier, notamment lors des attaques avec les ransomware Egregor et Ryuk qui ont fait des dégâts ces derniers temps.

Source : cyberguerre.numerama.com

- Partager l'article :