Des comptes de messagerie ont été compromis par une extension discrète et négligée. Cependant, plusieurs indices techniques décrivent une attaque méthodique, ciblée, et étonnamment peu sophistiquée. L’histoire commence par un module d’agenda laissé en friche, encore accessible publiquement.

Des signaux d’alerte ont circulé après la détection de connexions anormales multiples. Dès lors, les équipes ont analysé l’extension, ses autorisations, et son parcours de distribution. Des milliers d’utilisateurs d’un service de messagerie ont-ils été piégés par une extension?

Comment un module d’agenda abandonné a piégé et volé des identifiants ?

Un module d’agenda inactif est resté listé, permettant une récupération externe discrète. En effet, l’URL de téléchargement orpheline a été revendiquée puis redirigée vers un piège. Le module a servi une fausse page d’authentification et un script d’exfiltration. Ainsi, des identifiants et adresses IP ont été envoyés automatiquement via un canal automatisé.

L’attaque s’est appuyée sur des permissions initiales permettant lecture et modification de courriels. Par conséquent, le piège a semblé légitime, renforçant la confiance des utilisateurs déjà installés. Le triage a montré une chaîne simple, sans infrastructure complexe de commande et contrôle. En d’autres termes, une procédure d’inscription faible a ouvert grand la porte à l’usurpation.

Pourquoi l’examen des extensions a laissé passer une faille critique ?

Le processus d’acceptation se limite à un manifeste listant URL et permissions déclarées. Pourtant, aucun code n’est audité, et le contenu provient ensuite d’un serveur externe. Ce modèle autorise une prise de contrôle du sous-domaine, puis une redirection malveillante documentée. Dès lors, une extension saine peut devenir dangereuse sans revalidation ni nouvelle analyse indépendante.

La faiblesse est connue depuis 2019 et demeure dans plusieurs écosystèmes applicatifs. En réalité, le premier module malveillant référencé a révélé l’angle mort de la distribution. Les suppressions ultérieures montrent l’importance d’une vérification continue des URL et permissions. Par conséquent, chaque dépôt d’extension devrait intégrer audit technique, contrôle d’hébergement, et suivi post-publication.

Mesures immédiates pour sécuriser comptes et courriels compromis

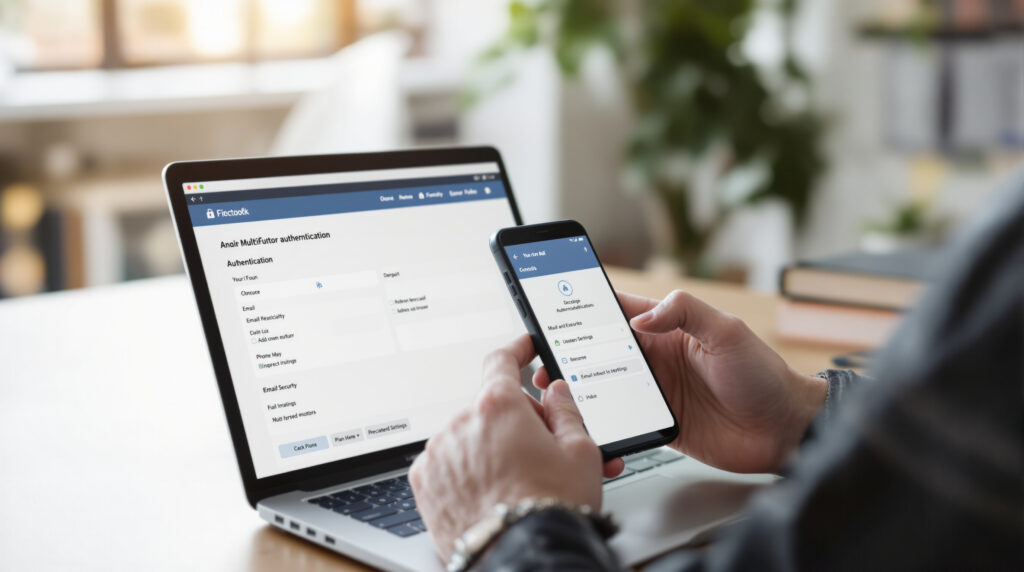

Supprimez l’extension suspecte et révoquez immédiatement ses accès dans le centre de gestion. Ainsi, changez le mot de passe, invalidez les sessions actives et activez l’authentification multifacteur. Contrôlez les règles de transfert, les délégués inattendus et les autorisations de lecture des dossiers. En somme, isolez l’appareil concerné et déployez une analyse antimalware avec journalisation renforcée.

Surveillez les connexions par adresse IP, pays, appareil, et imposez une réauthentification globale. De plus, informez les contacts d’éventuels envois frauduleux; une PME a stoppé ainsi la propagation. Documentez l’incident, chronologie comprise, pour faciliter une déclaration auprès des autorités compétentes. À ce titre, conservez traces techniques, notifications et échanges, utiles à toute investigation ultérieure.

- Partager l'article :