Avez-vous besoin d’un OS respectueux de votre anonymat ? Vous connaissez le nom de Linux Tails, mais l’incertitude vous freine pour l’adopter ? Laissez ces paragraphes vous aiguiller.

Linux Tails est un système d’exploitation complet, gratuit et sécurisé. Créé par le groupe Boum, il achemine le trafic via le réseau Tor pour masquer votre identité. Sans aucune trace sur le disque dur, cet outil s’adresse aux journalistes ou activistes. Il s’exécute depuis une clé USB pour garantir une confidentialité totale contre toute surveillance.

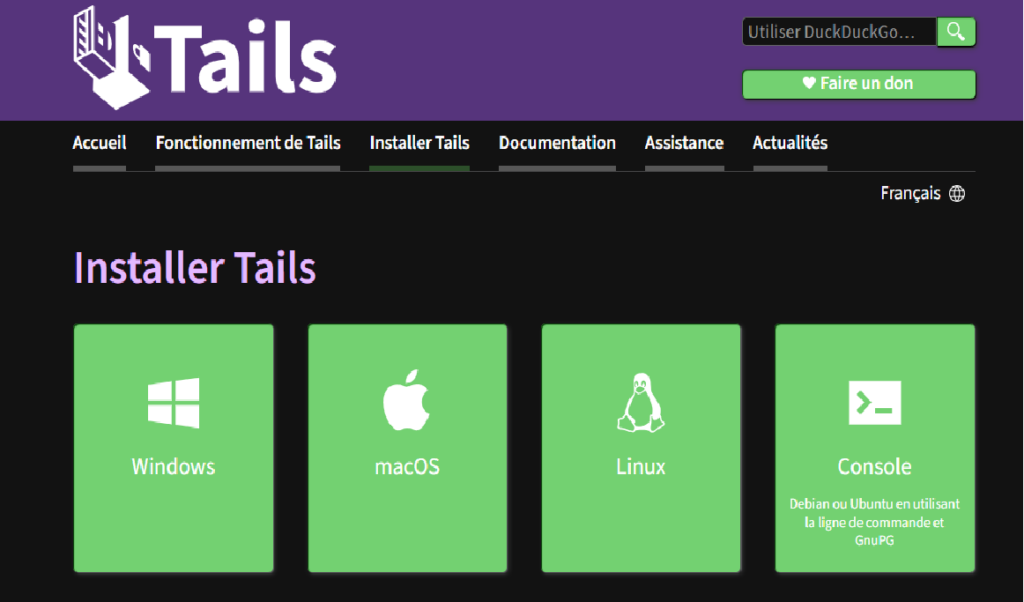

Télécharger Linux Tails depuis le site officiel

Accédez au site officiel de Linux Tails à l’URL :

https://tails.net/

Ce portail propose une version pour chaque processeur du marché. Téléchargez le document via un lien direct et sécurisé. Une source fiable garantit la réussite de l’opération technique initiale. Votre navigateur habituel affiche la progression du transfert des données numériques.

La vérification de l’intégrité assure la pureté du code obtenu. Le site fournit une signature pour valider le document ISO. Ce processus élimine les risques de corruption pendant le transfert. Une empreinte numérique certifie l’origine réelle du système d’exploitation. Il faut comparer les caractères affichés avec le résultat du terminal.

Voici la configuration minimale pour Linux Tails :

- Port : USB ou lecteur DVD.

- Processeur : 64 bits x86-64 (Intel/AMD).

- Mémoire vive (RAM) : 2 Go.

- Support de stockage : Clé USB ou carte SD de 8 Go.

Créer une clé USB bootable avec Linux Tails

Branchez votre USB sur un port libre de votre ordinateur. Ce périphérique assure un usage mobile du système sécurisé de Linux Tails qui ne sera jamais installé sur votre PC. La clé doit tout de même supporter les cycles de lecture de mémoire. Pour aller plus loin, lisez le guide intitulé Comment créer une clé USB bootable ?

L’utilitaire de flashage traite l’image disque vers la destination finale. Il vous faut désigner le fichier ISO dans la liste des ressources. Le programme répartit les octets sur la grille de mémoire. Cette écriture binaire transforme la clé en un outil autonome. Le processus demande quelques minutes pour une installation totale.

Utiliser un système live pour la sécurité

Le logiciel effectue une validation après l’écriture physique. Le système vérifie la présence de chaque fichier. Retirez le périphérique après le signal de réussite. Cette clé sécurisée contient l’ensemble de l’écosystème Linux. Le mode de lecture protège le code de base. La session fonctionne donc sans risque.

L’ordinateur reconnaît désormais le support comme un volume. Le micrologiciel interne peut charger les instructions. Identifiez la clé par son nom de volume. Une partition amorçable contient les pilotes pour le matériel. La phase de déploiement manuel se termine. Le système possède ainsi une structure robuste.

Démarrer un ordinateur avec Linux Tails

L’insertion de la clé précède la mise sous tension. Activez la machine puis sollicite le menu. Choisissez le support dans la liste des lecteurs. Le chargeur de Linux tails s’affiche sur l’écran. Cette action initiale lance le noyau en mémoire vive. Le système ignore les fichiers du disque dur. La session commence toutefois dans un cadre neutre. Chaque action reste isolée de la machine hôte.

L’écran de bienvenue propose les réglages de base. Définissez la disposition du clavier pour la saisie. Les options de sécurité restent accessibles via ce menu. Une session éphémère s’ouvre sur un bureau virtuel. Validez les paramètres pour entrer dans l’interface graphique. La mémoire vive accueille l’ensemble du logiciel. Le bureau s’affiche alors avec une grande clarté. Profitez de cet espace pour votre travail.

Configurer la connexion sécurisée avec Tor

Le bureau affiche les réseaux sans fil à proximité. Sélectionnez votre point d’accès avec le code. L’assistant de liaison s’ouvre donc sans délai. Le logiciel cherche des chemins vers les relais. Cette liaison chiffrée masque l’identité de votre machine. Le flux traverse trois serveurs sur le globe. La navigation anonyme devient alors une réalité.

Le navigateur affiche une page de succès après l’établissement. L’icône change de couleur pour indiquer l’état. Une sécurité réseau permanente surveille les paquets de données. Naviguez sans laisser de trace sur le web. Le trafic subit un chiffrement à chaque étape. Le tunnel reste cependant ouvert pour la session.

Paramètres de connexion avec Tor

Certains réseaux restreints exigent l’usage de ponts. Configurez ces adresses dans le menu de connexion. Cette technique masque le protocole aux censeurs locaux. Un pont réseau simule une activité de consultation. La liaison devient ainsi invisible pour les surveillants. La liberté de communication persiste malgré les blocages.

L’interface de gestion invite à modifier le niveau. Optez pour le filtrage le plus strict. Les scripts malveillants subissent un blocage immédiat. Une protection logicielle accrue réduit les risques de piratage. Le système refuse les éléments de traçage. La confidentialité s’améliore donc avec ces réglages. La défense s’organise autour des besoins.

Utiliser les applications de Linux Tails

Le menu principal regroupe des outils pour le travail. Le navigateur constitue la porte vers le web. Parcourez les sites sans crainte des publicités. Une protection web bloque les traqueurs de manière systématique. Les cookies meurent à la fin de la session. Le système Linux assure donc la propreté. La mémoire vive s’efface lors de l’arrêt.

La suite logicielle propose un client de messagerie. Configurez vos comptes pour des échanges de messages. Le protocole protège le contenu de vos lettres. Une messagerie chiffrée évite l’interception par des tiers. Le logiciel nettoie les images des données GPS. La parole circule donc sans risque de surveillance. Chaque outil respecte la vie privée.

Le traitement de texte assure la rédaction de documents. Enregistrez vos travaux dans la zone de mémoire. Les preuves de l’activité s’effacent après l’extinction. Une édition sécurisée accompagne vos projets les plus sensibles. Le logiciel supporte les formats de bureau classiques. La confidentialité des écrits reste ainsi la norme. Le disque ne voit jamais les fichiers.

Le gestionnaire de mots de passe centralise les accès. Stockez vos codes dans une base locale. Une clé unique verrouille l’ensemble des secrets. Ce coffre fort numérique évite les oublis de connexion. Le logiciel propose des chaînes de caractères complexes. L’accès aux services devient donc simple. Retenez uniquement le mot de passe maître.

Sauvegarder les données avec Linux Tails

L’espace persistant conserve des fichiers durables. Cette option crée un volume sur la clé. Définissez une phrase pour ce coffre unique. La sécurité informatique repose sur la force du code. Les documents restent toutefois présents après l’arrêt. Voici la liste des réglages pour cet espace :

- Activer le stockage persistant

- Chiffrer ses fichiers

- Gérer ses mots de passe

Le panneau de configuration gère la liste des dossiers. Activez la persistance pour vos réglages favoris. Une partition chiffrée isole vos données du système. Le volume se monte après votre accord. Cette méthode protège vos archives contre les vols. Le système linux tails sépare ainsi les flux. Gérez vos fichiers avec une grande vigilance.

Mettre à jour Linux Tails pour la protection

La fondation publie des correctifs pour chaque faille. Recevez une alerte dès la parution de la version. Le téléchargement s’effectue via le réseau par défaut. Une maintenance logicielle régulière assure la solidité du système. Le processus remplace les anciens fichiers. Suivez les étapes de l’assistant pour le succès. La sécurité dépend donc de votre réactivité.

Le système effectue une mise à niveau de la clé. Préservez vos données durant cette phase technique. Une version stable garantit le bon usage des applications. Le logiciel vérifie la signature du nouveau paquet. La procédure réduit ainsi les risques d’erreur. L’ordinateur redémarre pour activer les nouveaux protocoles. La protection reprend alors son cours normal.

Maintenance pour la sécurité informatique

Le redémarrage finalise l’installation des nouveaux modules. Retrouvez votre bureau avec les dernières protections. Cette rigueur technique évite l’exploitation des vulnérabilités connues. Vérifiez l’état du système après chaque mise. Le support USB conserve une structure saine. La durée de vie du dispositif augmente donc. Gardez votre matériel dans un état parfait.

La vigilance constante reste le prix de la liberté. Téléchargez une nouvelle image si la version change. Une réinstallation complète est parfois nécessaire pour la sûreté. Transférez vos données vers le nouveau support. Le suivi des annonces aide donc à anticiper. Restez maître de vos traces sur le web. La défense s’améliore avec chaque mise à jour.

FAQ : vos questions sur Linux Tails en 2026

Ai-je besoin d’un VPN sur Tails OS ?

L’utilisation d’un VPN est inutile car le réseau Tor assure déjà un chiffrement complet de vos échanges. Cette superposition risque même de créer des failles de sécurité dans votre circuit de connexion.

Pourquoi utiliser Linux Tails ?

Ce système ne laisse aucune trace de votre activité sur l’ordinateur après l’extinction de la machine. Il garantit ainsi une confidentialité numérique totale pour vos tâches les plus sensibles.

Quelles applications ou logiciels ce système d’exploitation supporte ?

La distribution propose des outils préinstallés comme la suite LibreOffice et le client de messagerie Thunderbird. Vous disposez aussi du navigateur Tor pour explorer le web de manière sécurisée.

Comment Linux Tails préserve l’anonymat ?

Le logiciel force la totalité du trafic internet à passer par des relais chiffrés et décentralisés. Il efface systématiquement le contenu de la mémoire vive à la fin de chaque session.

Quelles sont les alternatives à Linux Tails ?

Des solutions comme Whonix ou Qubes OS constituent des options sérieuses pour protéger vos données. Chaque système d’exploitation propose une architecture différente selon votre niveau d’expertise technique.

- Partager l'article :