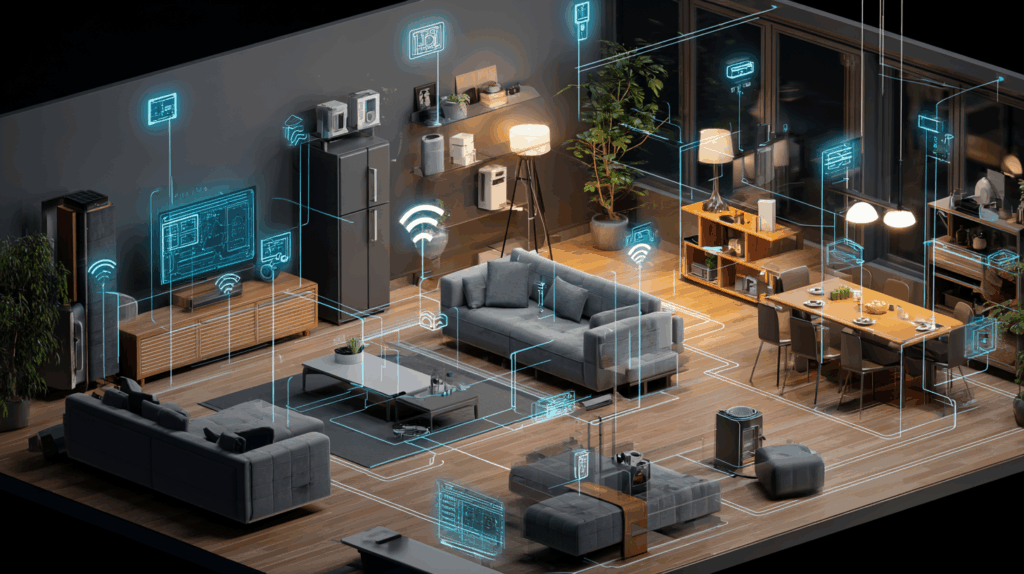

Les objets connectés rythment nos journées, facilitent nos loisirs et collectent des informations extrêmement sensibles. Cependant, cette technologie pose un problème capital : que deviennent réellement les données personnelles lorsque survient une panne imprévue ?

Un objet connecté en panne peut représenter une porte ouverte aux pirates informatiques cherchant vos données personnelles. Les experts rappellent que « l’utilisateur ignore généralement le chemin suivi par ses données numériques sensibles ». Cette opacité nourrit inquiétudes et questionnements, notamment lorsque plusieurs milliards d’appareils IoT circulent déjà dans le monde entier.

En 2030, ce nombre atteindra probablement 25 milliards. Cela va amplifier directement les risques d’exposition accidentelle. Cette perspective impose vigilance, éducation numérique et adoption immédiate de pratiques de sécurité cohérentes pour éviter de graves déconvenues.

Nous allons découvrir ensemble les 7 raisons pour lesquelles nos objets connectés échouent et comment nous pouvons renforcer leur sécurité efficacement.

1. Logiciels obsolètes et vulnérabilités ouvertes

Les logiciels obsolètes représentent une menace silencieuse mais redoutable pour l’intégrité des appareils connectés mondiaux. Par conséquent, une panne d’objet connecté révèle souvent qu’aucune mise à jour logicielle récente n’a été effectuée.

Selon la FEMA, 40 % des entreprises victimes de pertes de données cessent définitivement leurs activités. Cette statistique illustre la gravité des conséquences liées à l’absence d’un cycle de mises à jour sécurisé.

Chaque fournisseur doit donc publier régulièrement des correctifs signés numériquement, immédiatement appliqués par les utilisateurs responsables. Un objet connecté non corrigé devient rapidement une cible privilégiée pour des cybercriminels expérimentés.

Le démarrage sécurisé protège l’appareil contre le lancement de logiciels modifiés par des attaquants opportunistes. C’est un processus qui renforce directement la confiance accordée aux fabricants par leurs clients. Négliger ces aspects ouvre la voie à des pertes financières, juridiques et sociales parfois irréversibles.

2. L’importance du chiffrement permanent

Le chiffrement constitue une barrière essentielle empêchant l’interception des communications échangées par un appareil IoT quotidien. Lorsqu’un objet connecté tombe en panne, ses transmissions risquent de circuler sans protection adéquate ni surveillance.

Les attaques dites « man-in-the-middle » consistent précisément à intercepter des échanges non chiffrés pour voler informations sensibles. Identifiants de connexion, mots de passe, ou même accès au réseau local deviennent alors accessibles aux pirates motivés.

Même les connexions chiffrées présentent des faiblesses lorsqu’elles sont mal configurées ou incomplètement implémentées. Le chiffrement doit protéger non seulement les communications actives mais également les données stockées sur l’appareil.

Le modèle Zero Trust, incarné par le réseau privé explicite XPN d’Intertrust, répond parfaitement. Contrairement au HTTPS classique, il protège aussi bien les données en transit que celles au repos. Ce type d’innovation devient nécessaire face aux volumes colossaux d’informations manipulées quotidiennement par les appareils IoT.

3. Contrôles d’accès insuffisants

Un contrôle d’accès robuste devrait restreindre l’utilisation des appareils uniquement aux propriétaires et personnes autorisées. Pourtant, trop d’objets connectés souffrent encore d’une gestion inadéquate des identifiants et des autorisations.

Une panne d’objet connecté peut mettre en lumière ces faiblesses, notamment lorsqu’un appareil conserve un mot de passe par défaut. Or, seuls 33 % des utilisateurs modifient réellement leurs identifiants initiaux après acquisition de l’appareil.

Cette inertie crée un risque massif puisque n’importe quel pirate peut exploiter ces paramètres identiques. Sans authentification à deux facteurs, ces dispositifs deviennent rapidement vulnérables à des intrusions massives, parfois simultanées.

Un expert résume ainsi : « une clé laissée sur la porte attire forcément l’intrus opportuniste ». Les fabricants doivent contraindre les clients à personnaliser immédiatement leurs accès pour sécuriser leurs environnements numériques. Faute de quoi, chaque panne révèle des brèches aux conséquences inquiétantes.

4. Faiblesses liées aux mots de passe

Modifier un mot de passe par défaut ne suffit pas lorsque l’utilisateur choisit une combinaison trop prévisible. Une panne d’objet connecté peut trahir cette faiblesse, exposant immédiatement l’appareil à un piratage ciblé.

Les entreprises doivent instaurer des politiques claires contraignant chaque salarié à utiliser des identifiants robustes. Chiffres, symboles et majuscules constituent une base indispensable, surtout lorsqu’un appareil IoT gère des données stratégiques sensibles.

Pour les particuliers, l’usage d’un gestionnaire de mots de passe aide à mémoriser chaque identifiant complexe. Comme l’explique un consultant en cybersécurité : « le premier bouclier demeure un mot de passe unique ».

Les fabricants devraient contraindre leurs clients à respecter cette exigence en refusant tout mot de passe faible. Ce mécanisme automatique renforcerait l’ensemble de l’écosystème IoT mondial et réduirait fortement les compromissions potentielles.

5. Données personnelles et vie privée menacées

Les objets connectés stockent souvent des données intimes : images, vidéos, enregistrements audio ou accès Wi-Fi domestiques. Une panne d’objet connecté peut exposer ces informations en clair, accessibles à un pirate déterminé.

Aux États-Unis, 44 % des propriétaires de maisons connectées déclarent être « très inquiets ». Leur crainte concerne principalement le vol de données personnelles, notamment celles issues de caméras installées chez eux.

Les fabricants doivent limiter strictement les collectes, crypter systématiquement les informations sensibles et garantir leur suppression rapide. « Protéger la vie privée revient à protéger la dignité », souligne un expert spécialisé dans l’éthique numérique.

Un fournisseur négligent devient aussi dangereux qu’un pirate, il compromet la confiance des consommateurs. La transparence reste essentielle pour rétablir la sérénité dans ce domaine.

6. Réactivité des fournisseurs face aux failles

Lorsqu’une faille apparaît, chaque minute compte. La vitesse de réaction du fournisseur conditionne directement l’ampleur des dégâts. Une panne d’objet connecté révèle souvent si le fabricant dispose d’un protocole efficace. Les clients attendent des correctifs rapides accompagnés d’explications précises et transparentes.

Sans communication claire, les utilisateurs perdent confiance et cherchent rapidement des alternatives concurrentes. La réputation dépend donc de cette réactivité technique et humaine.

Un fournisseur doit mettre en place des canaux ouverts permettant aux clients de signaler des vulnérabilités. L’absence de tels dispositifs fragilise tout l’écosystème IoT. La confiance se construit autant sur la technologie que sur la transparence quotidienne.

7. Gestion des données supprimées

La suppression des données reste un point sensible rarement clarifié par les fabricants d’objets connectés. Lorsqu’une panne survient, l’utilisateur ignore si ses informations disparaissent réellement ou subsistent dans des serveurs tiers. Beaucoup de politiques de confidentialité sont trop vagues, souvent dissimulées dans des documents longs et incompréhensibles. Cela entretient la méfiance.

Les utilisateurs doivent exiger des garanties écrites assurant l’effacement complet après suppression locale. Les fabricants doivent rendre ces procédures transparentes et simples. « La confiance passe par la clarté », rappellent plusieurs associations de consommateurs.

Sans cette transparence, la valeur de l’écosystème IoT s’effondre progressivement, ce qui fragilise la relation entre clients et marques. La gestion responsable des données constitue un impératif incontournable pour la durabilité numérique.

Bonnes pratiques pour protéger vos appareils IoT

Une panne d’objet connecté illustre l’importance d’adopter de bons réflexes au quotidien pour limiter les menaces. La première règle consiste à changer vos mots de passe immédiatement, puis à les renouveler régulièrement.

Installer sans attendre chaque mise à jour logicielle constitue également une barrière indispensable contre les intrusions. Retarder l’application d’un correctif revient à laisser votre appareil vulnérable pendant plusieurs jours.

Il convient aussi de désactiver les fonctions universelles dites « plug and play », souvent trop vulnérables. Enfin, configurer un réseau Wi-Fi secondaire réservé à vos appareils IoT permet d’ajouter une sécurité supplémentaire. Ces mesures simples réduisent fortement les risques. Elles garantissent une utilisation plus sereine dans un environnement numérique de plus en plus menacé.

- Partager l'article :