Après les cyberattaques par déni de service, le secteur industriel prend de plus en plus au sérieux les menaces provenant des objets connectés peu sécurisés. Le forum mené à IoT Planet en est un exemple probant.

Hier se tenait le forum dédié à la sécurité de l'Internet des Objets, dans le cadre du salon IoT Planet se déroulant à Grenoble. Sur les sièges face à l'audience, des spécialistes et des chefs de projets des célèbres acteurs comme Objenious, STMicroelectronics, Synopsys, Gemalto, Mentor Graphics et CEA Tech.

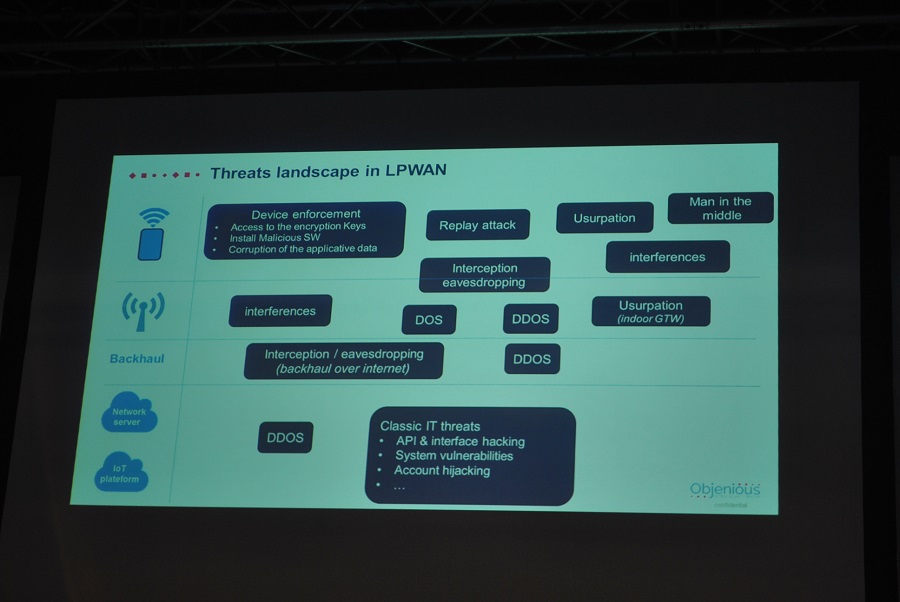

La première chose marquante dès le début de cette discussion, c'est la volonté de présenter les solutions de sécurité de chaque entreprise comme pour rassurer les investisseurs et éduquer les concepteurs. Ainsi, Arnaud Vandererven de chez Objenious détaille le système de sécurité de bout en bout. Il précise image à l'appui les attaques possibles sur le réseau LoRa et sur la plateforme IoT. Quant à Pierre Girard venu représenter Gemalto, il explique le credo de son groupe dans le champ de la cybersécurité, de bout en bout, et que « les objets déployés pour durée reste fiables des années après leur mise en service ».

Nouvelle menace sur Gotham

Tous les acteurs ont une conscience de la menace qui pèse sur l'Internet mondial depuis la publication du code du Botnet Mirai. Le DDOS subi par Dyn, le prestataire de service DNS américain, sert d'introduction à ce forum.

Le meneur du débat, Florent Kirchner de CEA Tech, demande aux intervenants en présence quelle est leur plus grande peur face à cette menace. Pour Andrew Patterson responsable du développement commercial chez Mentor Graphics, « c'est de voir des hackers prendre le contrôle physique de véhicules« . Selon Stephan Courcambeck spécialiste du domaine chez STMicroelectronics, sa grande peur se réalise : une partie des objets connectés ne sont pas fiables. « Vous prenez vraiment compte de la sécurité une fois que vous vous êtes fait hacké, et c'est déjà trop tard. » Affirme-t-il.

Les questionnements posés par ces attaques choquent le grand public, mais surtout donnent « un coup de fouet » aux concepteurs de solutions IoT. Certaines de ces sociétés déjà très bien implantées dans l'IT n'ont pas forcément les mêmes problèmes. Ils connaissent déjà les règles, les standards de la cybersécurité. Le but est de les faire adopter de manière globale à l'Internet des Objets que ce soit du côté des consommateurs que des professionnels, concepteurs ou fournisseur B2B.

La sécurité au centre des projets IoT

Plusieurs fois, les intervenants ont fait mention des termes « security by design » , une approche de la protection qui découle d'un traitement « de la puce jusqu'à l'utilisateur final » selon Ruud Derwig de Synopsys. Les projets IoT en développement et à venir doivent alors adopter les bonnes pratiques pratiquement depuis l'idée de base.

Si les récentes attaques poussent les acteurs professionnels à réagir, cette vision demande à la fois des capitaux importants pour repérer rapidement les surfaces d'attaque et tester les possibles fuites, mais aussi les compétences, donc les bonnes personnes pour le faire. Ces deux ressources cruciales poussent les entreprises à améliorer la vérification en amont des éléments de la sécurité. Alors, la troisième notion chère aux entreprises entre en jeux : le temps.

Plus de vérification, cela veut dire plus de temps passé à revenir le travail déjà effectué. Néanmoins, d'après Stephan Courcambeck et Ruud Derwig, il existe des solutions en provenance de l'open source. A première écoute, cybersécurité et licence libre ne semblent pas faire bon ménage, mais l'identification des menaces par le crowdsourcing peut être un début dans le cadre d'un projet IoT. Pour Andrew Patterson le passage aux systèmes embarqués en temps réel permet de monitorer et limiter les risques.

La perfectibilité comme valeur émerge de ce forum

Malgré tout, ces menaces ne peuvent être totalement stoppées. Pour Pierre Girard, directeur du marketing chez l'équipementier Gemalto, il faut accepter que l'on se fera attaqué un moment ou un autre et de construire sa cyberdéfense à partir de cette acception. « Il faut pouvoir mitiger l'attaque et remettre rapidement sur pieds les services pour les clients » affirme-t-il lors de ce forum.

Enfin, si le secteur prend fortement conscience de ce problème, encore faut-il que les différents acteurs, des fabricants de puces en par les concepteurs d'objets, et les fournisseurs de plateformes Cloud s'unissent pour faire front face aux attaquants.

A ce titre, le problème actuel des objets connectés vulnérables suscite plusieurs types de réactions. Par exemple, le constructeur chinois des caméras IP impliquées dans l' attaque a décidé de rappeler les modèles d'ores et déjà installés aux États-Unis. Pour le reste, il faudra se reposer sur la législation, les pouvoirs publics, les organisations comme les associations pour mitiger ou rejeter les produits incriminés.

La question de la responsabilité se pose évidemment. S'il n'y a pas de dégâts physiques après une cyberattaque, qui blâmer pour l'interruption de service ? Les hackers ou les entreprises qui n'auront pas suffisamment protégé leurs infrastructures ? Cela n'altère pas la volonté profonde des entreprises et des startups d'innover tout en intégrant cette composante sécuritaire, comme l'a fait le monde de l'IT il y a une trentaine d'années.

- Partager l'article :

Bonjour, je suis en stage de fin d’étude dans un laboratoire de l’université de paris, mon projet est de développer des applications android mobile pour la surveillance des personnes malade agés(diabète, tension, température, chute..etc) et des nourrissons à distance(bluetooth), A cet effet, je cherche à acheter des objets connectés open source pour développer mes applications mais je n’arrive pas à trouver. est ce que quelqu’un peut m’aider au moins à trouver les objets connectés open source ou si vous avez une autre solution. je vous remercie d’avance.