Keysight Technologies a livré une nouvelle solution logicielle d’évaluation de la sécurité de l’IoT. Grâce à cette solution, les fabricants de puces et de dispositifs IoT peuvent effectuer des évaluations complètes et automatisées de la cybersécurité.

Les vulnérabilités des dispositifs IoT se révèlent particulièrement dangereuses. En fait, elles sont susceptibles de faciliter les violations de données sensibles et de conduire à un danger physique. Cela inclut le dysfonctionnement d’équipements industriels, les défaillances d’appareils médicaux ou les violations de systèmes de sécurité domestiques. À cet égard, la solution de keysight offre une validation complète et automatisée de la cybersécurité des dispositifs IoT.

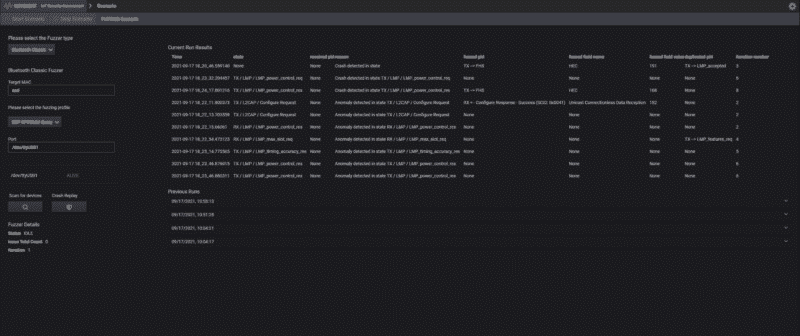

Logiciel d’évaluation de sécurité IoT de Keysight

Ce nouveau logiciel de Keysight s’appuie sur plus de 20 ans d’expérience en matière de tests de sécurité des réseaux. D’ailleurs, cela permet de révéler les failles de sécurité de toute technologie réseau. Ce logiciel fournit des tests complets et automatisés pour couvrir rapidement une large matrice de vulnérabilités connues et inconnues.

En effet, les évaluations de la sécurité de l’IoT comprennent de nouveaux outils et techniques d’attaque de cybersécurité pour les interfaces sans fil. En particulier le Wi-Fi, le Bluetooth ou le Bluetooth Low Energy (BLE). Ces outils permettent de tester les vulnérabilités connues, ainsi que de découvrir de nouvelles vulnérabilités.

De fait, les organisations de développement peuvent facilement intégrer la solution pilotée par API de Keysight dans leur pipeline de développement. Une API unique suffit pour la surveillance et le reporting.

Les organisations qui déploient des dispositifs IoT ont ainsi la possibilité d’exploiter le logiciel pour valider les dispositifs IoT avant leur livraison aux utilisateurs finaux. Il en va de même lorsque de nouvelles vulnérabilités deviennent préoccupantes. Les recherches menées en permanence par Keysight fournissent des mises à jour sur les dernières techniques de fuzzing et d’attaque de protocole.

Vulnérabilités de sécurité IoT : le BrakTooth

Un nombre croissant de dispositifs IoT connectés permet aux pirates d’exploiter les vulnérabilités de cybersécurité pour toute une série d’attaques. Notamment les logiciels malveillants, les ransomwares et l’exfiltration de données. Selon Statista, la base installée totale des appareils IoT connectés dans le monde devrait atteindre 30,9 milliards d’unités d’ici 2025, contre 13,8 milliards d’unités prévues en 2021.

Par ailleurs, des chercheurs de l’Université de technologie et de design de Singapour (SUTD) ont découvert un groupe de vulnérabilités dans les puces Bluetooth commerciales. Cette recherche a été financée par une subvention de Keysight. Les résultats qu’ils ont publiés ont été utilisés pour améliorer le logiciel d’évaluation de la sécurité IoT de Keysight.

BrakTooth capture les vecteurs d’attaque fondamentaux contre les appareils utilisant Bluetooth Classic Basic Rate/Enhanced Data Rate (BR/EDR). De plus, cette vulnérabilité risque d’affecter les chipsets Bluetooth au-delà de ceux testés par l’équipe SUTD.

En outre, il existe 20 vulnérabilités et expositions communes (CVE), ainsi que quatre assignations CVE en attente. Ces derniers touchent les jeux de puces de communication Bluetooth utilisés dans les cartes de systèmes sur puce (SoC). Par ailleurs, ces vulnérabilités présentent des risques tels que l’exécution de code à distance, les pannes et les blocages.

- Partager l'article :